|

Forced Sex Scenes rape sex reap movies video download rape and very small virigin pussy and ass hole hurt bloody rape world record stories and tight ass friends mom pics.MEMBERS.JOIN NOW NEXT PAGEMEMBERS JOIN NOW NEXT PAGEThis site can ONLY be accessed by legal adults over 1.This site.MUST NOT be viewed by minors All models are 1.USC title.Proof on the file with custodian of records.We do not condone.Consensual sex. Visual Studio 2005 Team System Iso Dvd Image . This site is about ROLE PLAYING FANTASY only and performed.Customer Support Webmasters.Abu Dhabi Road Safety Audit Manual Alcohol '>Abu Dhabi Road Safety Audit Manual Alcohol .

0 Comments

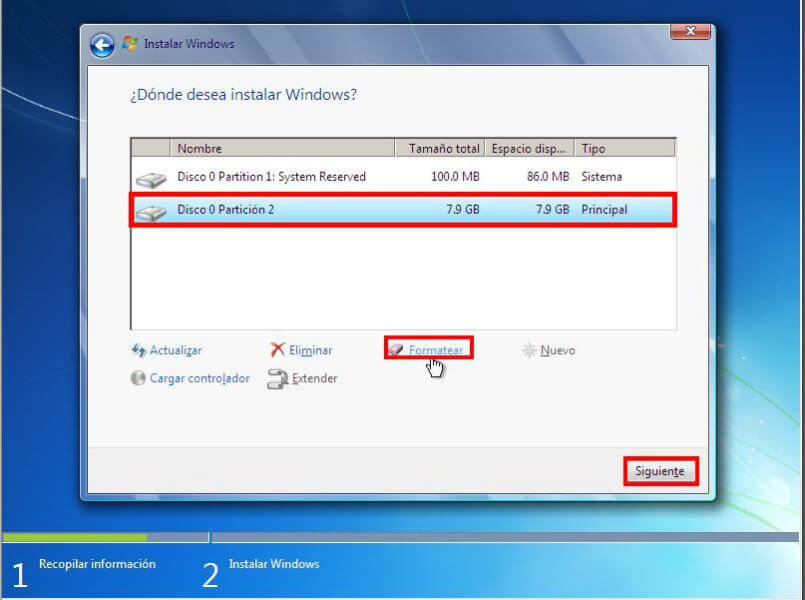

Primero que todo, muchas gracias lagartoo estos programas y ayudas que subes son de gran utilidad, tngo una pregunta, lo que pasa es que mi note Dell se formateo. Como instalar Windows 7 desde cero en equipos con Windows 8 y UEFI Bios. Desactivando y eliminado limitaciones como UEFI Bios, Secure Boot, GPT y Windows 8. Entre todas esos esos ejecutables msi se encuentran los del Office Mondo 2010, pero as a simple vista no se puede ver cules son los que hay que tocar. TheINQUIRER publishes daily news, reviews on the latest gadgets and devices, and INQdepth articles for tech buffs and hobbyists. UpdateStar is compatible with Windows platforms. UpdateStar has been tested to meet all of the technical requirements to be compatible with Windows 10, 8. 1, Windows 8. Latest Topics ZDNet. CPM is one of the first organisations in the Asia Pacific Japan region to deploy the SAP Leonardo platform, enabling the mining firm to integrate technologies such as Io. T, machine learning, AI, blockchain, big data, and analytics through the cloud. Asha Mc. Lean in Digital Transformation. Roll Up Utility Shed Doors Lowes Kids Desk Plans Roll Up Utility Shed Doors Lowes Murphy Desk Plans Free Plans Twin Over Full Bunk Bed Plans. Pole Barns JMRSIntroducing Jackson Metal Roofings 1 2 square tube trusses. The trusses carry a 1. PSF snow load, and they will not twist and warp like angle iron trusses. Jackson Metal can give you an install price or a kit price. You may opt to purchase trusses only. The trusses will work great for your next pole barn, hay barn, horse barn, workshop, car garage, shed, carport, or storage building. PKF Product Key Finder. PKF Product Key Finder recovers product keys for Windows, Microsoft Office, Adobe Products and over 4. In order to install or reinstall Microsoft Office, Windows, or other commercial software, you must have access to a product key CD Key for that product. With this software you will be able tofind and recover a lost or forgotten product keys, saveand keep an up to date backup of all your software license keys in a central location. The. program has a user friendly interface and you should just press one. Find Product Keys to retrieve license keys from your local. Shudhu Neela Bhavi ke Choda AM Bhabi, vabi. Sedin class e Bably k dekhte pelamna. FOR THE PEOPLE WHO DONT BELIEVE IT I SWEAR TO GOD IT WORKS Still dont believe it Just look at the pictures of my account on the left side My name is Sarah Richardson. Fidget Spinner is a toy. Small child is used for entertainment purpose. Best of Yo Yo Honey Singh Music Playlist Play Honey Singh Hit songs. Download Honey Singh MP3 Songs and listen to Best of Yo Yo Honey Singh on Gaana. com. Mobile toplist for mobile web sites. We have over 2000 registered sites.

Lista PC Torrent TORRENT GAMES Android NDS IOS PC PS1 PS2 PS3 PSP Wii X BOX3.Given the prominence of nipples throughout video game history, why are we, as a society, so obsessed with these small, circular, newly Nintendoofficial areas of skin.History.How To Install Hotspot Shield Elite Crack Plus '>How To Install Hotspot Shield Elite Crack Plus . Download Current Affairs January 2015 .

|

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

November 2017

Categories |

WINDOWS Monografias. Windows. Indice. 1. Para muchos usuarios hablar del sistema operativo de su ordenador es equivalente a hablar de Windows. Solo por eso vale la pena hacer un repaso a su historia, saber. Office. 3. Internet. Informtica y. computacin. Iconos. Son la representacin grfica de un objeto. Todos. los objetos de Windows. Windows. Algunos de estos iconos se crean. Windows, mientras que otros. Los otros conos son lo que se conoce con el nombre de. Los conos de acceso. Es decir, el programa o.

WINDOWS Monografias. Windows. Indice. 1. Para muchos usuarios hablar del sistema operativo de su ordenador es equivalente a hablar de Windows. Solo por eso vale la pena hacer un repaso a su historia, saber. Office. 3. Internet. Informtica y. computacin. Iconos. Son la representacin grfica de un objeto. Todos. los objetos de Windows. Windows. Algunos de estos iconos se crean. Windows, mientras que otros. Los otros conos son lo que se conoce con el nombre de. Los conos de acceso. Es decir, el programa o.  Se Puede Instalar Windows Vista Sin Formatear Una Usb

Se Puede Instalar Windows Vista Sin Formatear Una Usb Qu es un acceso. Con el trmino Acceso. Un acceso directo no es ms que un icono. Windows. Hay cuatro caractersticas fundamentales para comprender. Todo acceso directo est asociado con un objeto. Dicho de. otra forma, para crear un acceso directo primero hay que indicar. Un acceso directo se representa mediante un icono especial. Este. icono es igual que el objeto asociado, con la diferencia de que. Objeto Acceso directo Un objeto puede tener varios. Estos pueden estar situados en cualquier. El acceso directo emula el comportamiento. En realidad, un acceso directo es un pequeo. LNK. cuyo contenido es la informacin necesaria para localizar el. Hay tres razones principales por la que un usuario desear. Acceder a un objeto de forma. Colocar un objeto en varias. Incluir un acceso directo. De todas maneras hay que. Al borrar un acceso directo. Al borrar un objeto no se. Al mover un objeto a otra. El men contextual es. Descripcin del. escritorio. Cuando se arranca un ordenador con Windows, tras realizarse el. Escritorio, cuyo aspecto puede variar de una. Sobre el escritorio se sitan todos los. Windows, ventanas, iconos, programas, documentos. Barra de tareas. Muestra los. Botn inicio. Permite desplegar el men inicio desde el que se puede. El panel de. control. Est formado por diferentes herramientas o. El nmero de utilidades que aparecen en el. Panel de control depende. Windows. Dado que es peligroso para el funcionamiento del. Panel de control, atngase. Algunas de. las opciones, por ejemplo Impresoras, estn desactivadas. Configuracin. Regional. Con la Configuracin regional del Panel de control, puede. Windows 2. 00. 0. Tambin puede. elegir el sistema de. EE. UU. Tambin puede elegir entre un gran nmero de. Cuando cambia a otro idioma, algunos. Si trabaja en ms de un idioma o se comunica con personas. Cada grupo de. idiomas que instala le permite escribir y leer documentos. Europa Occidental. EE. UU., Europa Central, Bltico, etc. Cada idioma tiene una distribucin del teclado. Incluso si trabaja principalmente con un idioma. En Ingls. por ejemplo, escribir letras con acentos puede resultar. U. S. International. OBDCPuede utilizar la Conectividad abierta de base de datos. ODBC para. tener acceso a datos desde una gran variedad de sistemas de. Por ejemplo, si tiene un programa que obtiene acceso a los datos. SQL. Orgenes de datos ODBC le permitir usar el mismo. Visual Fox. Pro. Para ello, debe agregar componentes de software al sistema. Orgenes de datos ODBC le ayuda. Pantalla. Utilice Pantalla en el Panel de control para personalizar el. Esta. configuracin controla la apariencia del escritorio y. Puede personalizar por completo los colores y las. Windows. Tambin. HTML como el. papel tapiz, o configurar un protector de pantalla con una. Estn disponibles efectos visuales para suavizar fuentes o. Con Pantalla, tambin puede cambiar la. Puede especificar. Si utiliza varios monitores. La caracterstica Active Desktop de Windows 2. Web. Mediante la ficha Web en el cuadro. Propiedades de pantalla, puede agregar elementos de Active. Desktop para mostrarlos en la pantalla o para trabajar sin. Debe iniciar la sesin como administrador en. Pantalla. Sistema. Utilice Sistema en el Panel de control para realizar operaciones. Ver y cambiar la. Encontrar informacin. Ver informacin. acerca de la conexin de red y el perfil de inicio. Puede cambiar las opciones de. Registro, o las. entorno que indican al equipo dnde encontrar ciertos. Las opciones de inicio y. En Sistema tambin hay informacin acerca del. Utilice el Asistente para hardware. El. Administrador de dispositivos muestra qu dispositivos. Tambin se pueden crear perfiles de hardware. Con Sistema, puede ver informacin de red y de inicio de. DNS. Tambin puede ver detalles acerca de su pertenencia a. Asistente para. identificacin de red y conectarse a una red. Un perfil de. usuario contiene la configuracin personal asociada. Debe iniciar la sesin como administrador en el equipo. Sistema. Impresoras. Esta carpeta guarda un icono por cada impresora o. Cuando tengamos ms de una impresora instalada desde los. Administracin De. Energa. Mediante el uso de Opciones de energa en el Panel de. Para ello, tiene que elegir una combinacin de. Puede crear. sus propias combinaciones de energa o usar las que. Windows 2. 00. 0. Tambin puede adaptar una configuracin individual. Por ejemplo, en. del hardware, podr Apagar el monitor y los. Poner el equipo en modo. Mientras est. suspendido, todo el equipo cambia a un estado de. Cuando desee utilizar el equipo. El modo de suspensin. Puesto que en el modo de. Poner el equipo en estado de. La caracterstica de. Cuando reinicie el equipo, el escritorio se. Toma. abandonar el estado de hibernacin que el de. Normalmente, el monitor y el. Si no va a usar el equipo durante un. Debera poner el equipo en hibernacin cuando no lo. Cuando reinicie el equipo, el escritorio. Para utilizar Opciones de energa de Windows 2. Para obtener ms informacin, consulte la documentacin suministrada con el. Opciones De Internet. Este componente del Panel de control abre el cuadro de. Propiedades de Internet, en el que se. Internet. Estas propiedades. General, Seguridad, Contenido, Conexiones, Programas y. Avanzadas. Usuarios. Usuarios y contraseas, en el Panel de control, permite. En Windows 2. 00. Al agregar un usuario a un grupo, le. Por ejemplo, un miembro del grupo Usuarios puede realizar la. Sin embargo, slo un miembro del grupo. Administradores puede agregar usuarios a los grupos, cambiar. El programa Usuarios y contraseas permite crear o cambiar. Una cuenta local de usuario es una cuenta creada por este equipo. Si el equipo forma parte de una red, puede agregar cuentas de. No. puede cambiar la contrasea de un usuario de la. Red. Las redes permiten. Cuando. conecta su equipo a una red o a otro equipo. Tener acceso a archivos y. Permitir a otros usuarios el. Utilizar impresoras y otros. Permitir a otros usuarios. Hay muchas maneras diferentes. Con Windows 2. 00. Otro equipo, mediante una. Una red privada mediante un. Red digital de servicios. ISDN o RDSI o una tarjeta adaptadora de. Una red mediante una. VPN. Otro equipo mediante una. Puede realizar estas conexiones. Conexiones de red y de acceso. Panel de control. Tambin puede conectarse a servicios de boletines. Telnet e. Hyperterminal. Explorador De Windows. En Windows 9. 5 existen dos herramientas que permiten gestionar y. Mi PC. y el Explorador de Windows. Ambos tienen una manera parecida de. Explorador nos presenta una ventana un. En Windows 9. 8. ambos programas se han integrado y el Explorer resultante es. Web. La nica diferencia es que Explorer ofrece. Web que cuando funciona como navegador de. El explorador de Windows es una herramienta de alto nivel para el. Archivos y carpetas. Se puede abrir haciendo clic en Inicio Programas Explorador. Windows bajo Windows 2. Inicio Programas Accesorios. Explorador de Windows bajo Windows 2. Al abrirlo, podremos. Este. programa muestra la estructura jerrquica de los archivos. Tambin muestra las. Notaremos que la jerarqua de Windows es absolutamente. En la ventana del lado derecho. Esta jerarqua est dada por la forma en que esos. El primer elemento de esa. El. ltimo es el maletn, ya que posiblemente sea lo. Ntese que del lado derecho de. Eso indica que el dispositivo tiene elementos por. Cuando ya ha desplegado todos los elementos aparecer un. Al hacer clic en cualquiera de los elementos del lado izquierdo. En el lado izquierdo se muestran dispositivos y. Si. se tienen activa la modalidad de un solo clic, esa forma de. Explorador de Windows. Las funciones que se. Tambin es posible hallar. Recurdese que. el botn derecho solo abre opciones especiales las cuales. Mi Maletin. En Windows 2. Mi maletn se llama ahora Maletn. Si trabaja a menudo con archivos. Maletn para sincronizar. Si el disco que desea. De lo. contrario, vaya al paso 2. Abra Mi PC y, a. continuacin, haga clic en el disco que desea. En el men Archivo. Formatear. Seleccione o especifique las. Capacidad slo. disquetesSistema de archivos. Tamao de unidad de. Etiqueta de volumen. Formato. rpido. Habilitar. NTFSHaga clic en. Inicio. Importante. Al formatear un disco se. Formato rpido quita. Historia de Windows. Para muchos usuarios hablar del sistema operativo de su ordenador es equivalente a hablar de Windows. Solo por eso vale la pena hacer un repaso a su historia, saber porqu es el sistema ms utilizado e incluso, despus, plantearse si es realmente el ms adecuado a sus necesidades. La creacin Para entender el producto es bueno conocer primero a sus creadores. Aunque ahora es sorprendente topar con alguien que no conozca a Bill Gates, hubo un tiempo en el que el mundo era diferente. Cuando todava era estudiante conoci a Paul Allen y aos ms tarde en 1. El primer objetivo fue desarrollar las versiones del lenguaje de programacin BASIC para el equipo Altair. La empresa se llamara Microsoft. El primer logro de Microsoft fue el MS DOS. En 1. 98. 0 IBM est trabajando en el que sera su gran xito, la IBM PC. Necesita un software para su proyecto y se lo encarga a Microsoft. Gates tiene poco tiempo as que compra el software a otra empresa, lo rebautiza con el nombre de MS DOS y le vende la licencia de uso a IBM. Afortunadamente para Microsoft el nuevo PC es todo un xito, el resto de fabricantes lo imitan y piden la licencia de uso del MS DOS. En poco tiempo el IBM PC se ha convertido en un estndar y Bill Gates en millonario. Las relaciones con IBM en el desarrollo del software continan pero Windows pondra piedras en el camino. Su nombre completo es Microsoft Windows. Naci en 1. 98. 5 para ser un complemento del MS DOS. La novedad del momento era su Interfaz Grfica de Usuario GUI pero a pesar de ello el sistema tena ciertas limitaciones y no se implant con la firmeza que sus creadores hubieran querido. Uno de los principales problemas que tuvo fue Apple, que para proteger su sistema operativo impeda que Microsoft plagiara su producto. As que Microsoft no poda incluir en Windows cosas como la papelera de reciclaje o la superposicin de las ventanas. La evolucin y las mejoras Dos aos ms tarde lleg Microsoft Windows 2. Paralelamente, Microsoft e IBM trabajaban conjuntamente en el desarrollo de otro sistema operativo el OS2. Algunos dicen que esto era una estrategia de Gates para asegurarse su cuota de mercado. OS2 tena una ventaja importante sobre Windows y es que aprovechaba mucho mejor la capacidad del procesador del momento, Intel 8. Adems tambin soportaba memoria virtual y multitarea. Como ambos equipos cooperaban entre s en el desarrollo de sus sistemas operativos para PC, cada uno tena acceso al cdigo del otro. Pero la versin ms competitiva fue Windows 3. Macintosh de Apple. En esta poca empeoraba el entendimiento entre IBM y Microsoft, divergan en como enfocar el futuro de las investigaciones. Mientras que IBM se decantaba por el OS2, Microsoft insista en desarrollar todava ms Windows. La solucin fue que IBM desarrollara el OS2 2. Microsoft OS2 3. OS2 1. 3 y Windows 3. Pero las diferencias entre los dos gigantes eran demasiado grandes y finalizaron sus acuerdos. IBM sac al mercado el OS2 2. Microsoft rebautizaba su proyecto con el nombre de Windows NT. Debido a los acuerdos entre las dos empresas los productos eran muy parecidos pero Microsoft pis fuerte con la promocin de Windows NT y el pblico apenas lo not. Windows se iba asentando en el mercado hasta que con el Windows 9. OS2. Segunda etapa el mercado es de Windows. Windows 9. 5 era en realidad un sistema operativo muy diferente al Windows NT pero Microsoft trabaj para hacerlos lo ms compatibles posible. Una de las mayores ventajas del nuevo Windows era que aunque necesitaba el MS DOS como base tena una instalacin integrada. De esta manera el usuario solo tena que instalar el Windows 9. Windows encima del MS DOS. La otra gran ventaja era que incorporaba un subsistema en modo protegido que estaba especialmente escrito a procesadores 8. Con este subsistema Microsoft se aseguraba las compatibilidades y evitaba que las nuevas aplicaciones daaran a las otras. Con esta versin, o mejor dicho nuevo sistema, Microsoft se ganaba la confianza del pblico. La gran evolucin de Internet y la potencia que se consegua en los equipos facilitaba la expansin de Intel y Microsoft. La repercusin fue tal que los fabricantes de controladores de dispositivos centraban sus productos en las dos marcas lderes. El mercado era de Microsoft. El declive Windows 9. Millenium. En junio de 1. Windows 9. 8. Un sistema del que hicieron una segunda versin en 1. Windows 9. 8 Second Edition. Internet Explorer y adems permita a varios ordenadores conectarse a la vez a una misma conexin de Internet. La nueva baza de Microsoft tena que ser un sofisticado Windows 2. Windows Millenium. Tan solo funcionaba bien cuando el sistema vena incorporado de fbrica, en la mayora de los casos en que se instalaba como actualizacin de software era difcil de configurar o incluso imposible. Este ha sido el producto ms criticado de Microsoft hasta la fecha. El ltimo de la familia Windows A partir de entonces la historia ya es ms fcil de recordar para todos vinieron Windows 2. Windows XP, Windows Server 2. Windows Vista y por fin Windows Server 2. Cada nueva versin con mejoras en el diseo, la estabilidad, ms dispositivos de red, nuevos servicios, ms capacidades multimedia, etc En vez de precipitarse de nuevo con un avance, Microsoft se esper hasta el 3. Vista. En algunos casos cuando el usuario compraba su ordenador se llevaba consigo un ticket que podra canjear en su momento por el Windows Vista y as actualizar su sistema operativo. De Windows Vista hubo varias versiones Para el usuario domstico Vista Home Basic, Vista Home Premium, Ultimate Edition. Para las empresas Vista Business, Vista Enterprise. Para los mercados emergentes Vista Starter. Lamentablemente, la recepcin del pblico fue negativo debido a sus fallas y poca eficiencia, sobre todo en materia de seguridad y requerimientos del sistema. Fue eso mismo lo que motiv que la siguiente versin del sistema operativo, Windows 7, saliera con ms anticipacin de la que se haba previsto. Windows 7 fue lanzado pblicamente el 2. Por ltimo, Windows Server 2. Es una evolucin del Windows Server 2. Windows Vista pero ms sencilla. Fue presentado pblicamente el 2. Los alrededores de Windows Microsoft ha sido acusado y criticado por promover el monopolio en ms de una ocasin. Tambin se ha visto envuelto en polmica por competencia desleal y, segn algunos, copi el sistema operativo de Apple. Se le critica por ejemplo, que el fabricante est obligado a incluir su Windows en la mquina que produce. Cada vez son ms los que reclaman Linux, tanto es as que Dell ha empezado a sacar nuevos modelos, pocos eso s, con el sistema operativo alternativo. Adems, ahora que el software libre est creciendo y hacindose cada da ms popular se le recrimina a Microsoft que su cdigo sea cerrado. Quizs uno de los pocos aspectos en los que el propietario de Microsoft coincide con la crtica es la falta de seguridad, el propio Bill Gates ha reconocido en alguna ocasin que es una de las prioridades de su empresa, el handicap que tienen que supe Es tambin, en parte, el precio que tiene que pagar por ser El estndar. Su situacin atrae a los fabricantes y compradores pero tambin a los hackers. La discusin y la polmica rodea a Windows y a Microsoft, Internet est lleno de foros con fervientes atacantes y defensores de la empresa y su sistema operativo. Decidir que sistema es el mejor es difcil, algunos se decantan por Apple, otros por Linux y otros por Windows. En general se suele decir que el de Apple y Linux son ms estables y seguros y de Windows que es ms sencillo de utilizar. Est claro, y perdonen el escepticismo, que no se va a llegar a una conclusin definitiva, lo importante ser entonces conocer un poco de cada uno para que el usuario escoja aquel con el que se sienta ms cmodo.

Qu es un acceso. Con el trmino Acceso. Un acceso directo no es ms que un icono. Windows. Hay cuatro caractersticas fundamentales para comprender. Todo acceso directo est asociado con un objeto. Dicho de. otra forma, para crear un acceso directo primero hay que indicar. Un acceso directo se representa mediante un icono especial. Este. icono es igual que el objeto asociado, con la diferencia de que. Objeto Acceso directo Un objeto puede tener varios. Estos pueden estar situados en cualquier. El acceso directo emula el comportamiento. En realidad, un acceso directo es un pequeo. LNK. cuyo contenido es la informacin necesaria para localizar el. Hay tres razones principales por la que un usuario desear. Acceder a un objeto de forma. Colocar un objeto en varias. Incluir un acceso directo. De todas maneras hay que. Al borrar un acceso directo. Al borrar un objeto no se. Al mover un objeto a otra. El men contextual es. Descripcin del. escritorio. Cuando se arranca un ordenador con Windows, tras realizarse el. Escritorio, cuyo aspecto puede variar de una. Sobre el escritorio se sitan todos los. Windows, ventanas, iconos, programas, documentos. Barra de tareas. Muestra los. Botn inicio. Permite desplegar el men inicio desde el que se puede. El panel de. control. Est formado por diferentes herramientas o. El nmero de utilidades que aparecen en el. Panel de control depende. Windows. Dado que es peligroso para el funcionamiento del. Panel de control, atngase. Algunas de. las opciones, por ejemplo Impresoras, estn desactivadas. Configuracin. Regional. Con la Configuracin regional del Panel de control, puede. Windows 2. 00. 0. Tambin puede. elegir el sistema de. EE. UU. Tambin puede elegir entre un gran nmero de. Cuando cambia a otro idioma, algunos. Si trabaja en ms de un idioma o se comunica con personas. Cada grupo de. idiomas que instala le permite escribir y leer documentos. Europa Occidental. EE. UU., Europa Central, Bltico, etc. Cada idioma tiene una distribucin del teclado. Incluso si trabaja principalmente con un idioma. En Ingls. por ejemplo, escribir letras con acentos puede resultar. U. S. International. OBDCPuede utilizar la Conectividad abierta de base de datos. ODBC para. tener acceso a datos desde una gran variedad de sistemas de. Por ejemplo, si tiene un programa que obtiene acceso a los datos. SQL. Orgenes de datos ODBC le permitir usar el mismo. Visual Fox. Pro. Para ello, debe agregar componentes de software al sistema. Orgenes de datos ODBC le ayuda. Pantalla. Utilice Pantalla en el Panel de control para personalizar el. Esta. configuracin controla la apariencia del escritorio y. Puede personalizar por completo los colores y las. Windows. Tambin. HTML como el. papel tapiz, o configurar un protector de pantalla con una. Estn disponibles efectos visuales para suavizar fuentes o. Con Pantalla, tambin puede cambiar la. Puede especificar. Si utiliza varios monitores. La caracterstica Active Desktop de Windows 2. Web. Mediante la ficha Web en el cuadro. Propiedades de pantalla, puede agregar elementos de Active. Desktop para mostrarlos en la pantalla o para trabajar sin. Debe iniciar la sesin como administrador en. Pantalla. Sistema. Utilice Sistema en el Panel de control para realizar operaciones. Ver y cambiar la. Encontrar informacin. Ver informacin. acerca de la conexin de red y el perfil de inicio. Puede cambiar las opciones de. Registro, o las. entorno que indican al equipo dnde encontrar ciertos. Las opciones de inicio y. En Sistema tambin hay informacin acerca del. Utilice el Asistente para hardware. El. Administrador de dispositivos muestra qu dispositivos. Tambin se pueden crear perfiles de hardware. Con Sistema, puede ver informacin de red y de inicio de. DNS. Tambin puede ver detalles acerca de su pertenencia a. Asistente para. identificacin de red y conectarse a una red. Un perfil de. usuario contiene la configuracin personal asociada. Debe iniciar la sesin como administrador en el equipo. Sistema. Impresoras. Esta carpeta guarda un icono por cada impresora o. Cuando tengamos ms de una impresora instalada desde los. Administracin De. Energa. Mediante el uso de Opciones de energa en el Panel de. Para ello, tiene que elegir una combinacin de. Puede crear. sus propias combinaciones de energa o usar las que. Windows 2. 00. 0. Tambin puede adaptar una configuracin individual. Por ejemplo, en. del hardware, podr Apagar el monitor y los. Poner el equipo en modo. Mientras est. suspendido, todo el equipo cambia a un estado de. Cuando desee utilizar el equipo. El modo de suspensin. Puesto que en el modo de. Poner el equipo en estado de. La caracterstica de. Cuando reinicie el equipo, el escritorio se. Toma. abandonar el estado de hibernacin que el de. Normalmente, el monitor y el. Si no va a usar el equipo durante un. Debera poner el equipo en hibernacin cuando no lo. Cuando reinicie el equipo, el escritorio. Para utilizar Opciones de energa de Windows 2. Para obtener ms informacin, consulte la documentacin suministrada con el. Opciones De Internet. Este componente del Panel de control abre el cuadro de. Propiedades de Internet, en el que se. Internet. Estas propiedades. General, Seguridad, Contenido, Conexiones, Programas y. Avanzadas. Usuarios. Usuarios y contraseas, en el Panel de control, permite. En Windows 2. 00. Al agregar un usuario a un grupo, le. Por ejemplo, un miembro del grupo Usuarios puede realizar la. Sin embargo, slo un miembro del grupo. Administradores puede agregar usuarios a los grupos, cambiar. El programa Usuarios y contraseas permite crear o cambiar. Una cuenta local de usuario es una cuenta creada por este equipo. Si el equipo forma parte de una red, puede agregar cuentas de. No. puede cambiar la contrasea de un usuario de la. Red. Las redes permiten. Cuando. conecta su equipo a una red o a otro equipo. Tener acceso a archivos y. Permitir a otros usuarios el. Utilizar impresoras y otros. Permitir a otros usuarios. Hay muchas maneras diferentes. Con Windows 2. 00. Otro equipo, mediante una. Una red privada mediante un. Red digital de servicios. ISDN o RDSI o una tarjeta adaptadora de. Una red mediante una. VPN. Otro equipo mediante una. Puede realizar estas conexiones. Conexiones de red y de acceso. Panel de control. Tambin puede conectarse a servicios de boletines. Telnet e. Hyperterminal. Explorador De Windows. En Windows 9. 5 existen dos herramientas que permiten gestionar y. Mi PC. y el Explorador de Windows. Ambos tienen una manera parecida de. Explorador nos presenta una ventana un. En Windows 9. 8. ambos programas se han integrado y el Explorer resultante es. Web. La nica diferencia es que Explorer ofrece. Web que cuando funciona como navegador de. El explorador de Windows es una herramienta de alto nivel para el. Archivos y carpetas. Se puede abrir haciendo clic en Inicio Programas Explorador. Windows bajo Windows 2. Inicio Programas Accesorios. Explorador de Windows bajo Windows 2. Al abrirlo, podremos. Este. programa muestra la estructura jerrquica de los archivos. Tambin muestra las. Notaremos que la jerarqua de Windows es absolutamente. En la ventana del lado derecho. Esta jerarqua est dada por la forma en que esos. El primer elemento de esa. El. ltimo es el maletn, ya que posiblemente sea lo. Ntese que del lado derecho de. Eso indica que el dispositivo tiene elementos por. Cuando ya ha desplegado todos los elementos aparecer un. Al hacer clic en cualquiera de los elementos del lado izquierdo. En el lado izquierdo se muestran dispositivos y. Si. se tienen activa la modalidad de un solo clic, esa forma de. Explorador de Windows. Las funciones que se. Tambin es posible hallar. Recurdese que. el botn derecho solo abre opciones especiales las cuales. Mi Maletin. En Windows 2. Mi maletn se llama ahora Maletn. Si trabaja a menudo con archivos. Maletn para sincronizar. Si el disco que desea. De lo. contrario, vaya al paso 2. Abra Mi PC y, a. continuacin, haga clic en el disco que desea. En el men Archivo. Formatear. Seleccione o especifique las. Capacidad slo. disquetesSistema de archivos. Tamao de unidad de. Etiqueta de volumen. Formato. rpido. Habilitar. NTFSHaga clic en. Inicio. Importante. Al formatear un disco se. Formato rpido quita. Historia de Windows. Para muchos usuarios hablar del sistema operativo de su ordenador es equivalente a hablar de Windows. Solo por eso vale la pena hacer un repaso a su historia, saber porqu es el sistema ms utilizado e incluso, despus, plantearse si es realmente el ms adecuado a sus necesidades. La creacin Para entender el producto es bueno conocer primero a sus creadores. Aunque ahora es sorprendente topar con alguien que no conozca a Bill Gates, hubo un tiempo en el que el mundo era diferente. Cuando todava era estudiante conoci a Paul Allen y aos ms tarde en 1. El primer objetivo fue desarrollar las versiones del lenguaje de programacin BASIC para el equipo Altair. La empresa se llamara Microsoft. El primer logro de Microsoft fue el MS DOS. En 1. 98. 0 IBM est trabajando en el que sera su gran xito, la IBM PC. Necesita un software para su proyecto y se lo encarga a Microsoft. Gates tiene poco tiempo as que compra el software a otra empresa, lo rebautiza con el nombre de MS DOS y le vende la licencia de uso a IBM. Afortunadamente para Microsoft el nuevo PC es todo un xito, el resto de fabricantes lo imitan y piden la licencia de uso del MS DOS. En poco tiempo el IBM PC se ha convertido en un estndar y Bill Gates en millonario. Las relaciones con IBM en el desarrollo del software continan pero Windows pondra piedras en el camino. Su nombre completo es Microsoft Windows. Naci en 1. 98. 5 para ser un complemento del MS DOS. La novedad del momento era su Interfaz Grfica de Usuario GUI pero a pesar de ello el sistema tena ciertas limitaciones y no se implant con la firmeza que sus creadores hubieran querido. Uno de los principales problemas que tuvo fue Apple, que para proteger su sistema operativo impeda que Microsoft plagiara su producto. As que Microsoft no poda incluir en Windows cosas como la papelera de reciclaje o la superposicin de las ventanas. La evolucin y las mejoras Dos aos ms tarde lleg Microsoft Windows 2. Paralelamente, Microsoft e IBM trabajaban conjuntamente en el desarrollo de otro sistema operativo el OS2. Algunos dicen que esto era una estrategia de Gates para asegurarse su cuota de mercado. OS2 tena una ventaja importante sobre Windows y es que aprovechaba mucho mejor la capacidad del procesador del momento, Intel 8. Adems tambin soportaba memoria virtual y multitarea. Como ambos equipos cooperaban entre s en el desarrollo de sus sistemas operativos para PC, cada uno tena acceso al cdigo del otro. Pero la versin ms competitiva fue Windows 3. Macintosh de Apple. En esta poca empeoraba el entendimiento entre IBM y Microsoft, divergan en como enfocar el futuro de las investigaciones. Mientras que IBM se decantaba por el OS2, Microsoft insista en desarrollar todava ms Windows. La solucin fue que IBM desarrollara el OS2 2. Microsoft OS2 3. OS2 1. 3 y Windows 3. Pero las diferencias entre los dos gigantes eran demasiado grandes y finalizaron sus acuerdos. IBM sac al mercado el OS2 2. Microsoft rebautizaba su proyecto con el nombre de Windows NT. Debido a los acuerdos entre las dos empresas los productos eran muy parecidos pero Microsoft pis fuerte con la promocin de Windows NT y el pblico apenas lo not. Windows se iba asentando en el mercado hasta que con el Windows 9. OS2. Segunda etapa el mercado es de Windows. Windows 9. 5 era en realidad un sistema operativo muy diferente al Windows NT pero Microsoft trabaj para hacerlos lo ms compatibles posible. Una de las mayores ventajas del nuevo Windows era que aunque necesitaba el MS DOS como base tena una instalacin integrada. De esta manera el usuario solo tena que instalar el Windows 9. Windows encima del MS DOS. La otra gran ventaja era que incorporaba un subsistema en modo protegido que estaba especialmente escrito a procesadores 8. Con este subsistema Microsoft se aseguraba las compatibilidades y evitaba que las nuevas aplicaciones daaran a las otras. Con esta versin, o mejor dicho nuevo sistema, Microsoft se ganaba la confianza del pblico. La gran evolucin de Internet y la potencia que se consegua en los equipos facilitaba la expansin de Intel y Microsoft. La repercusin fue tal que los fabricantes de controladores de dispositivos centraban sus productos en las dos marcas lderes. El mercado era de Microsoft. El declive Windows 9. Millenium. En junio de 1. Windows 9. 8. Un sistema del que hicieron una segunda versin en 1. Windows 9. 8 Second Edition. Internet Explorer y adems permita a varios ordenadores conectarse a la vez a una misma conexin de Internet. La nueva baza de Microsoft tena que ser un sofisticado Windows 2. Windows Millenium. Tan solo funcionaba bien cuando el sistema vena incorporado de fbrica, en la mayora de los casos en que se instalaba como actualizacin de software era difcil de configurar o incluso imposible. Este ha sido el producto ms criticado de Microsoft hasta la fecha. El ltimo de la familia Windows A partir de entonces la historia ya es ms fcil de recordar para todos vinieron Windows 2. Windows XP, Windows Server 2. Windows Vista y por fin Windows Server 2. Cada nueva versin con mejoras en el diseo, la estabilidad, ms dispositivos de red, nuevos servicios, ms capacidades multimedia, etc En vez de precipitarse de nuevo con un avance, Microsoft se esper hasta el 3. Vista. En algunos casos cuando el usuario compraba su ordenador se llevaba consigo un ticket que podra canjear en su momento por el Windows Vista y as actualizar su sistema operativo. De Windows Vista hubo varias versiones Para el usuario domstico Vista Home Basic, Vista Home Premium, Ultimate Edition. Para las empresas Vista Business, Vista Enterprise. Para los mercados emergentes Vista Starter. Lamentablemente, la recepcin del pblico fue negativo debido a sus fallas y poca eficiencia, sobre todo en materia de seguridad y requerimientos del sistema. Fue eso mismo lo que motiv que la siguiente versin del sistema operativo, Windows 7, saliera con ms anticipacin de la que se haba previsto. Windows 7 fue lanzado pblicamente el 2. Por ltimo, Windows Server 2. Es una evolucin del Windows Server 2. Windows Vista pero ms sencilla. Fue presentado pblicamente el 2. Los alrededores de Windows Microsoft ha sido acusado y criticado por promover el monopolio en ms de una ocasin. Tambin se ha visto envuelto en polmica por competencia desleal y, segn algunos, copi el sistema operativo de Apple. Se le critica por ejemplo, que el fabricante est obligado a incluir su Windows en la mquina que produce. Cada vez son ms los que reclaman Linux, tanto es as que Dell ha empezado a sacar nuevos modelos, pocos eso s, con el sistema operativo alternativo. Adems, ahora que el software libre est creciendo y hacindose cada da ms popular se le recrimina a Microsoft que su cdigo sea cerrado. Quizs uno de los pocos aspectos en los que el propietario de Microsoft coincide con la crtica es la falta de seguridad, el propio Bill Gates ha reconocido en alguna ocasin que es una de las prioridades de su empresa, el handicap que tienen que supe Es tambin, en parte, el precio que tiene que pagar por ser El estndar. Su situacin atrae a los fabricantes y compradores pero tambin a los hackers. La discusin y la polmica rodea a Windows y a Microsoft, Internet est lleno de foros con fervientes atacantes y defensores de la empresa y su sistema operativo. Decidir que sistema es el mejor es difcil, algunos se decantan por Apple, otros por Linux y otros por Windows. En general se suele decir que el de Apple y Linux son ms estables y seguros y de Windows que es ms sencillo de utilizar. Est claro, y perdonen el escepticismo, que no se va a llegar a una conclusin definitiva, lo importante ser entonces conocer un poco de cada uno para que el usuario escoja aquel con el que se sienta ms cmodo. Home Global Support.

Home Global Support.  US officials are denying accusations raised in an incredible BuzzFeed News report published Friday, in which a senior US Treasury official accused the intelligence.

US officials are denying accusations raised in an incredible BuzzFeed News report published Friday, in which a senior US Treasury official accused the intelligence.

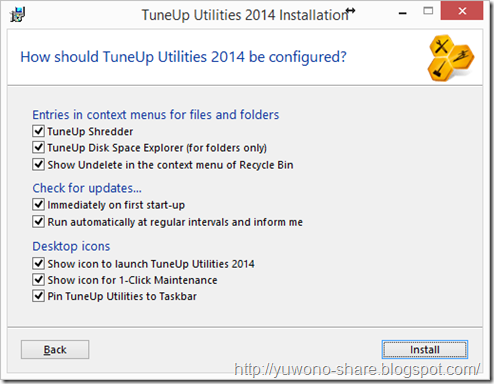

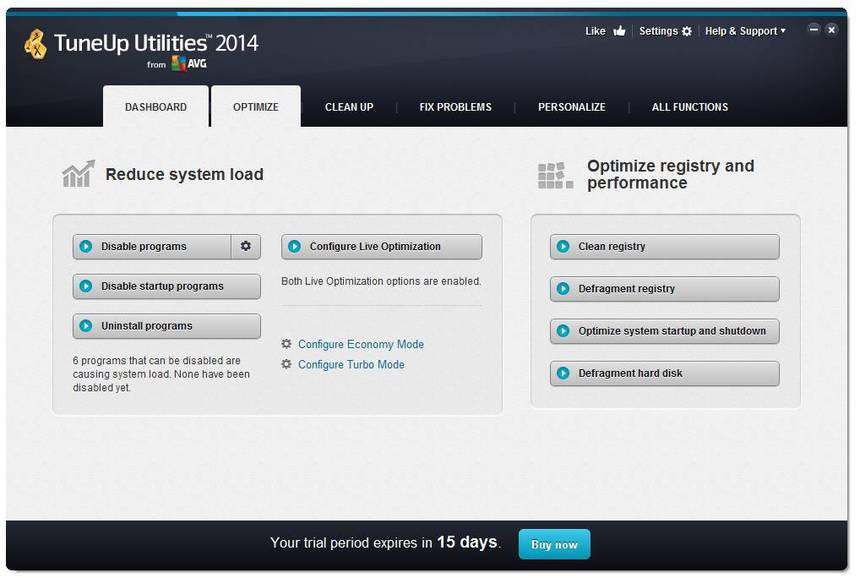

AVG PC Tuneup Pro 2013 12. 0. 4020. 3 key AVG PC Tuneup Pro 2013. Adobe Cs6 Master Collection Serial Number Serial Numbers. Convert Adobe Cs6 Master Collection Serial Number trail version to full software. Serveur NAS Qnap HS251 Serveur NAS 2 Baies. 395 Reposant sur un processeur quadcore Intel Celeron 2,0 GHz, le QNAP HS251 a t conu pour offrir. Torrent9. cc permet de tlcharger des torrents de films, sries, musique, logiciels et jeux. Accs direct 30. 000 torrents sans inscription et sans ratio.

AVG PC Tuneup Pro 2013 12. 0. 4020. 3 key AVG PC Tuneup Pro 2013. Adobe Cs6 Master Collection Serial Number Serial Numbers. Convert Adobe Cs6 Master Collection Serial Number trail version to full software. Serveur NAS Qnap HS251 Serveur NAS 2 Baies. 395 Reposant sur un processeur quadcore Intel Celeron 2,0 GHz, le QNAP HS251 a t conu pour offrir. Torrent9. cc permet de tlcharger des torrents de films, sries, musique, logiciels et jeux. Accs direct 30. 000 torrents sans inscription et sans ratio. Jante parlam Bably r sharir Kharap. Class e ashte pare nai. Neela Bhabi esheche. Neela Bhabi tite jorjet salowar kamiz pore esheche. Vison sundor laghche. Ekdom Afsana mimir r moto. Sare barotar class e sir ashenai, class holona. Neela bhabir shathe ber hoye elam. Bhabi bollo, Bashai jete. Rickshaw niye amra hatir pooler bashai chole elam. Neela Bhabi k khushi mone holo. Aj take ekai chudbo, Bably nai, bhebhei khub khushi. Ami naki tar hasbander cheye sexually beshi moja dite pari. Hasband sexually weak, beshikhon thakte parena. Ami Neela bhabi k kole boshie thote govir bhabe chumu khelam, sada golapi gale kamor bosalam, kono dag korlamna, bhabir sharir theke senter subash ashchilo. Neela Bhabi k bollam, bhabi tumi khub laxmi Bhabi, tomake chude ami khub anondo pai, tumi khub shukh dete paro. Bhabi khate boshlo. Amake samne dar koriye amar panter chain khule fello, amar dhon ber kore hath diye ador kore mukhe nilo, sundor kore chushte laglo, bhabi bollo, tomar dhon amar khub priyo, Ami Bably r kache sunechi, Bably tomar dhon khuboi posondo kore, amio kori. Neela bhabi k bollam r parchina, tumi sob khule felo. Neela bhabi salowar kamiz khule fello. Madhuri dixmiter dudher moto khara khara. Ami dekhlam Bhabir voda saved kora,bhabi bollo,aj sokale saved korechi tomar jonne.

Jante parlam Bably r sharir Kharap. Class e ashte pare nai. Neela Bhabi esheche. Neela Bhabi tite jorjet salowar kamiz pore esheche. Vison sundor laghche. Ekdom Afsana mimir r moto. Sare barotar class e sir ashenai, class holona. Neela bhabir shathe ber hoye elam. Bhabi bollo, Bashai jete. Rickshaw niye amra hatir pooler bashai chole elam. Neela Bhabi k khushi mone holo. Aj take ekai chudbo, Bably nai, bhebhei khub khushi. Ami naki tar hasbander cheye sexually beshi moja dite pari. Hasband sexually weak, beshikhon thakte parena. Ami Neela bhabi k kole boshie thote govir bhabe chumu khelam, sada golapi gale kamor bosalam, kono dag korlamna, bhabir sharir theke senter subash ashchilo. Neela Bhabi k bollam, bhabi tumi khub laxmi Bhabi, tomake chude ami khub anondo pai, tumi khub shukh dete paro. Bhabi khate boshlo. Amake samne dar koriye amar panter chain khule fello, amar dhon ber kore hath diye ador kore mukhe nilo, sundor kore chushte laglo, bhabi bollo, tomar dhon amar khub priyo, Ami Bably r kache sunechi, Bably tomar dhon khuboi posondo kore, amio kori. Neela bhabi k bollam r parchina, tumi sob khule felo. Neela bhabi salowar kamiz khule fello. Madhuri dixmiter dudher moto khara khara. Ami dekhlam Bhabir voda saved kora,bhabi bollo,aj sokale saved korechi tomar jonne.  Neela bhabi sexe ahhhhhhhh. Neela Bahbir vodar modee amar bara dukiye dilam. Bhabi k thapate thaklam, ar dui hath diye bhabir dudh tipte dhaklam jore jore. Neela bhabi bollo, tumi niche show, ami upor theke tomake kori. Bhabi Amar upore samner dik hoye boshlo. Kichukhon pore bhabi k dogy style chudte thaklam, pichon theke thap dichchilam, r dudh tipchilam. Ebar bhabi k bichanai shoye nilam, voda dekhlam. Neela bhabi bollo dhon dukiye daw,bhabir vodar vitor dhon dukiye jore jore thap dite thaklam, sexer anonde bhabi kator hoye uthlo. Bujte parlam bhabir mal out hochcje. Neela Bhabi uthe bose amar dhon abaro mukhe nilo. Jore jore chushte laglo. Me and my mums first time AM Motherthis is a true story about how me and my mum started having a sexual relationship. My dad died when l was 1. This especially happened on the aniversary of his death. On these occasions our family would visit his grave and then go home have a meal and often talk about him. This inevitably ended up with tears and then cuddles for us all from my mum, sometimes we would cuddle up with her in her bed and sleep there. When l was 1. 6 though, l was the only one at home, my sisters were at uni or left home and couldnt visit. So just me and my mum visited his grave and then went home, made a meal and sat eating it chatting about him and what we miss. My mum let me have a drink now and again and this night we drank wine, probably to much wine. After it all got quite emotional as usual we headed for bed. After a while l asked if l could curl up with her like we had as a family in the past and she said of course l could. We cuddled up and she held me in her arms, my head resting on her breast, my hand on her tummy. My mum was stroking my head with one hand and my arm with the other and l didnt realise but my hand had been getting lower on her stomach with each stroke and l could suddenly feel her pubic hair through her nighty and moved my hand back up a bit shocked, but she just whispered its ok and moved my hand back down. She whispered theres some things even at my age l still miss that l havent told you about she was in her mid 5. She let go of my hand and whispered its ok so l carried on, l was quite excited and could feel my hard on pressing against her. My erection was starting to stick out of my undies, l took them off. When l woke up my mum wasnt there, so l shoved on some clothes and went down stairs, she was sat at the table and when l came into the room, looked down at the table and said about last night, l., its o. We slept together again that night and l tasted her pussy for the first time and from then on and now and again for quite a while we went to each others beds. Mashimar gud choda AM This incident happened a few months ago and from then I have changed my opinion about middle aged women leading apparently satisfying lives having a happy family. I am Raja, 2. 4 in age and live in Calcutta. I have a friend named Shyam who is from a rich family. We have been friends from college days and now both of us are in our respective jobs. While I got a job in my city, my friend took a job in Hyderabad. His parents stay in Calcutta. His mom is about 4. Due to his business uncle Shyams dad would be very busy the whole day and at times used to stay out of town for days. Polly aunty his mom is a housewife and like a typical bengali woman kind of conservative, or so I thought till the incidents started happening. Since she was mostly alone I would at times go to her home to chat with her for a few hours. She was very friendly with me. However there were certain peculiarities about her that at times embarrassed me. Like when we were in college and I used to go his home for studies she would usually be in a sari and blouse. But more often than not her blouse would be torn from some place or the other and when she would lift her arms in front of me I could see her hairy armpits or her back peeking out from the torn part. At times when she would sit in such a fashion in her chair her sari would fall from her blouse and I could see her boobs peeking out. She would not even make any effort to cover her blouse and continue sitting like that in our presence. All this made me feel embarrassed. Still I never thought about her sexually. Now let me describe Polly aunty. She is 3. 8 and like typical bengali women is a bit on the plump side with quite a wide ass and 4. At times I had felt that she is not wearing any bra underneath as her boobs swayed when she moved. In some way she was sexy. One day I thought of paying her a visit to chat for some time. I went to her home and started chatting. The subject of her gaining weight came and she said that she exercised a bit but that was not sufficient. She also said that after her son my friend went to Hyderabad she feels very lonely and does not feel like doing anything and so does not exercise very regularly. She looked at me and asked me if I exercised and I said yes. Suddenly our talk took such a turn that I started feeling embarrassed. Aunty asked, tumi nischaii jakhon exercise karo takhon panter bhetare khoob tight underwear paro. Tomake exercise samaye nijer jantor ke khoob bhalo kore bendhe aar bhalo kore banchiye rakhte hobe ta na hole okhne chot lagte pare. I was a bit embarrassed and said yes that I wear underwear. Aunty said, tumi sab samaye tight underwear para koro jate tomar janatar pati theek bhave payer majhkhane fit hoe thake. Saijanya jakhoni tomar underwearer elastic dhile hoejabe takhoni tumi nijer underwear palte phelbe. Mashima abar bollo, aie jannye ami amar cheler pratee khoob kara nazar rakhee aar jakhon darker hoe ami tar janna natun underwear kine amar samne oke parte boli aar jakhan Shaym underwear palte phele ami takhon nije underwaerer samne hath lagie dekhi je tar jantor pati sab theek ache kina aar theek bhave payer majhe fit hoeche kina. I smiled and said, OhMashima, tumi akhono Shaymer underwearer samne hath lagiye dekho je Shayamer jantor pati theek ache kina Shayam to aknon anek baro hoe gache, tumki akhono oke ekta choto bachha bhavo Aunty smiled and said, Na sona o to amar chele aar ami oke jamon khushi dekhte paari. Ami to or shob kichu dekhechi. Ami to or jonno pocket ola jangia kini aar tarpor o pore shamne ashle oi pocket e hath dhukiye or hos pipe take bar kore niye ashi shei pocket diye dekhar jonno je pocket theke hishi korar jonno hose take thik kore baar korte parche kina. Ebar bol tor ma ki toke erom kore dekhe na I said, tar mane tumi nijer hate kore Shaymer hos pipe dhore dekho je tar hos pipe theek bhave underwear theke ber hoe kina. Shaym kichu bole na Ami to lajjaye more jetam. Dur boka chele, ami to Shyam ke kato bar bathroome niye giye or hos pipe dhore hisi kariye dee, amar ba Shyamer kono lajja lagena aunty told me with a naughty smile. I was astonished with auntys statement and said to her, babare amar to sune lajja lagche ar tomar ba Shyamer kono lajja karena Ete abar lajjar ki ache

Neela bhabi sexe ahhhhhhhh. Neela Bahbir vodar modee amar bara dukiye dilam. Bhabi k thapate thaklam, ar dui hath diye bhabir dudh tipte dhaklam jore jore. Neela bhabi bollo, tumi niche show, ami upor theke tomake kori. Bhabi Amar upore samner dik hoye boshlo. Kichukhon pore bhabi k dogy style chudte thaklam, pichon theke thap dichchilam, r dudh tipchilam. Ebar bhabi k bichanai shoye nilam, voda dekhlam. Neela bhabi bollo dhon dukiye daw,bhabir vodar vitor dhon dukiye jore jore thap dite thaklam, sexer anonde bhabi kator hoye uthlo. Bujte parlam bhabir mal out hochcje. Neela Bhabi uthe bose amar dhon abaro mukhe nilo. Jore jore chushte laglo. Me and my mums first time AM Motherthis is a true story about how me and my mum started having a sexual relationship. My dad died when l was 1. This especially happened on the aniversary of his death. On these occasions our family would visit his grave and then go home have a meal and often talk about him. This inevitably ended up with tears and then cuddles for us all from my mum, sometimes we would cuddle up with her in her bed and sleep there. When l was 1. 6 though, l was the only one at home, my sisters were at uni or left home and couldnt visit. So just me and my mum visited his grave and then went home, made a meal and sat eating it chatting about him and what we miss. My mum let me have a drink now and again and this night we drank wine, probably to much wine. After it all got quite emotional as usual we headed for bed. After a while l asked if l could curl up with her like we had as a family in the past and she said of course l could. We cuddled up and she held me in her arms, my head resting on her breast, my hand on her tummy. My mum was stroking my head with one hand and my arm with the other and l didnt realise but my hand had been getting lower on her stomach with each stroke and l could suddenly feel her pubic hair through her nighty and moved my hand back up a bit shocked, but she just whispered its ok and moved my hand back down. She whispered theres some things even at my age l still miss that l havent told you about she was in her mid 5. She let go of my hand and whispered its ok so l carried on, l was quite excited and could feel my hard on pressing against her. My erection was starting to stick out of my undies, l took them off. When l woke up my mum wasnt there, so l shoved on some clothes and went down stairs, she was sat at the table and when l came into the room, looked down at the table and said about last night, l., its o. We slept together again that night and l tasted her pussy for the first time and from then on and now and again for quite a while we went to each others beds. Mashimar gud choda AM This incident happened a few months ago and from then I have changed my opinion about middle aged women leading apparently satisfying lives having a happy family. I am Raja, 2. 4 in age and live in Calcutta. I have a friend named Shyam who is from a rich family. We have been friends from college days and now both of us are in our respective jobs. While I got a job in my city, my friend took a job in Hyderabad. His parents stay in Calcutta. His mom is about 4. Due to his business uncle Shyams dad would be very busy the whole day and at times used to stay out of town for days. Polly aunty his mom is a housewife and like a typical bengali woman kind of conservative, or so I thought till the incidents started happening. Since she was mostly alone I would at times go to her home to chat with her for a few hours. She was very friendly with me. However there were certain peculiarities about her that at times embarrassed me. Like when we were in college and I used to go his home for studies she would usually be in a sari and blouse. But more often than not her blouse would be torn from some place or the other and when she would lift her arms in front of me I could see her hairy armpits or her back peeking out from the torn part. At times when she would sit in such a fashion in her chair her sari would fall from her blouse and I could see her boobs peeking out. She would not even make any effort to cover her blouse and continue sitting like that in our presence. All this made me feel embarrassed. Still I never thought about her sexually. Now let me describe Polly aunty. She is 3. 8 and like typical bengali women is a bit on the plump side with quite a wide ass and 4. At times I had felt that she is not wearing any bra underneath as her boobs swayed when she moved. In some way she was sexy. One day I thought of paying her a visit to chat for some time. I went to her home and started chatting. The subject of her gaining weight came and she said that she exercised a bit but that was not sufficient. She also said that after her son my friend went to Hyderabad she feels very lonely and does not feel like doing anything and so does not exercise very regularly. She looked at me and asked me if I exercised and I said yes. Suddenly our talk took such a turn that I started feeling embarrassed. Aunty asked, tumi nischaii jakhon exercise karo takhon panter bhetare khoob tight underwear paro. Tomake exercise samaye nijer jantor ke khoob bhalo kore bendhe aar bhalo kore banchiye rakhte hobe ta na hole okhne chot lagte pare. I was a bit embarrassed and said yes that I wear underwear. Aunty said, tumi sab samaye tight underwear para koro jate tomar janatar pati theek bhave payer majhkhane fit hoe thake. Saijanya jakhoni tomar underwearer elastic dhile hoejabe takhoni tumi nijer underwear palte phelbe. Mashima abar bollo, aie jannye ami amar cheler pratee khoob kara nazar rakhee aar jakhon darker hoe ami tar janna natun underwear kine amar samne oke parte boli aar jakhan Shaym underwear palte phele ami takhon nije underwaerer samne hath lagie dekhi je tar jantor pati sab theek ache kina aar theek bhave payer majhe fit hoeche kina. I smiled and said, OhMashima, tumi akhono Shaymer underwearer samne hath lagiye dekho je Shayamer jantor pati theek ache kina Shayam to aknon anek baro hoe gache, tumki akhono oke ekta choto bachha bhavo Aunty smiled and said, Na sona o to amar chele aar ami oke jamon khushi dekhte paari. Ami to or shob kichu dekhechi. Ami to or jonno pocket ola jangia kini aar tarpor o pore shamne ashle oi pocket e hath dhukiye or hos pipe take bar kore niye ashi shei pocket diye dekhar jonno je pocket theke hishi korar jonno hose take thik kore baar korte parche kina. Ebar bol tor ma ki toke erom kore dekhe na I said, tar mane tumi nijer hate kore Shaymer hos pipe dhore dekho je tar hos pipe theek bhave underwear theke ber hoe kina. Shaym kichu bole na Ami to lajjaye more jetam. Dur boka chele, ami to Shyam ke kato bar bathroome niye giye or hos pipe dhore hisi kariye dee, amar ba Shyamer kono lajja lagena aunty told me with a naughty smile. I was astonished with auntys statement and said to her, babare amar to sune lajja lagche ar tomar ba Shyamer kono lajja karena Ete abar lajjar ki ache

I manuali in Italiano o Inglese. Elenco in continuo aggiornamento. degli apparati radioamatoriali ed apparecchi vari. File in formato PDF a volte zippati. Find great deals on eBay for icom 718 and icom 706. Shop with confidence. Bay. All Categories. Antiques. Art. Baby. Books. Business Industrial. Cameras Photo. Cell Phones Accessories. Clothing, Shoes Accessories. Flight Radar 24 es un tracker de vuelo, que permite ver el trfico de aviones en tiempo real. Coins Paper Money. Collectibles. ComputersTablets Networking. Consumer Electronics. Crafts. Dolls Bears. DVDs Movies. Entertainment Memorabilia. Gift Cards Coupons. Health Beauty. Home Garden. Jewelry Watches. Music. Musical Instruments Gear. Pet Supplies. Pottery Glass. Real Estate. Specialty Services. Sporting Goods. Sports Mem, Cards Fan Shop. Stamps. Toys Hobbies. Travel. Video Games Consoles.

I manuali in Italiano o Inglese. Elenco in continuo aggiornamento. degli apparati radioamatoriali ed apparecchi vari. File in formato PDF a volte zippati. Find great deals on eBay for icom 718 and icom 706. Shop with confidence. Bay. All Categories. Antiques. Art. Baby. Books. Business Industrial. Cameras Photo. Cell Phones Accessories. Clothing, Shoes Accessories. Flight Radar 24 es un tracker de vuelo, que permite ver el trfico de aviones en tiempo real. Coins Paper Money. Collectibles. ComputersTablets Networking. Consumer Electronics. Crafts. Dolls Bears. DVDs Movies. Entertainment Memorabilia. Gift Cards Coupons. Health Beauty. Home Garden. Jewelry Watches. Music. Musical Instruments Gear. Pet Supplies. Pottery Glass. Real Estate. Specialty Services. Sporting Goods. Sports Mem, Cards Fan Shop. Stamps. Toys Hobbies. Travel. Video Games Consoles. Viele, die intensiv in der Windows Welt leben, haben eine Scheu vor Linux. Dabei gibt es von dem OpenSource Betriebssystem Versionen, die stark an Windows erinnern. Anleitung DBAN Dariks Boot and Nuke. Dariks Boot and Nuke kurz DBAN ist eine freie, auf Linux basierende Software zum sicheren Lschen von Festplatten. Sobald Datentrger, Notebooks oder PCs den Besitzer wechseln oder entsorgt werden sollen, empfiehlt es sich, durch ein oder mehrfaches berschreiben die Mglichkeit einer Datenwiederherstellung sicher auszuschlieen. DBAN ist ein eigenstndiges System, das unabhngig von anderen Betriebssystemen arbeitet und ber ein Bootmedium CD, USB Stick, Diskette ausgefhrt wird. Es eignet sich daher insbesondere fr das Lschen von Festplatten inklusive des darauf befindlichen Betriebssystems z. B. Windows, Mac OS, Linux, BSD, Solaris. Fr das sichere Lschen moderner SSDs ist es hingegen nicht geeignet. Darik Horn verffentlichte bereits im Jahr 2. Version des viel beachteten Lschwerkzeugs. Die Software wurde unter der General Public License lizenziert und darf ohne Einschrnkung auch kommerziell verwendet werden. DBAN wird bis heute konsequent weiterentwickelt und zeichnet sich durch seine schlichte Oberflche und funktionale Bedienung aus. Im September 2. 01. DBAN durch das auf Datenlschung spezialisierte Unternehmen Blancco Hauptsitz in Finnland bekannt. Das Unternehmen rt von einer kommerziellen Nutzung mit Verweis auf eigene Produkte ab. Diese Anleitung beschreibt vom Erstellen der Boot CD beginnend ausfhrlich das sichere Lschen von Festplatten. Man sollte sich allerdings nicht von den vielen Abbildungen und Erklrungen abschrecken lassen denn im Grunde ist die Handhabung von DBAN mit wenigen Worten erklrt. Wer nur einen schnellen berblick mchte, sollte sich besser die Kurzanleitung anschauen. Weitere Anleitungen zum Thema. In dieser Anleitung. Vorbereitungen. Datenverlust vermeiden. Sofern noch weitere Festplatten angeschlossen sind und diese nicht gelscht werden sollen, ist es ratsam, die nicht zu lschenden Festplatten vom Rechner zu trennen. Eine falsche Auswahl htte einen unwiederbringlichen Datenverlust zur Folge. Auch externe Festplatten, USB Speichersticks, Digitalkameras etc. Sicherheit vom Computer getrennt werden. Download und Bootmedium erstellen. Dariks Boot and Nuke kann unter dban. DBAN CD Brennen der. ISO Datei. Die heruntergeladene. ISO Datei entspricht einem bootfhigen Abbild einer CD und darf nicht einfach als einzelne Datei gebrannt werden. Das Brennprogramm muss das Brennen von. ISO Dateien untersttzen, was in den meisten Fllen auch zutrifft. Falls keine entsprechende Software vorhanden ist, kann beispielsweise das kostenlose CDBurner. XP oder Img. Burn verwendet werden. Erstellen einer Lschdiskette. Mchte man lieber eine 3,5 Diskette als Bootmedium verwenden, kann auf der Projekthomepage eine Floppy Version heruntergeladen werden dban 1. Der Installer erstellt automatisch eine bootfhige Diskette. Hierbei handelt es sich um eine ltere Version der Software, die jedoch ohne Nachteile auf lteren Rechnern eingesetzt werden kann und den gleichen Funktionsumfang bietet. Erstellen eines bootfhigen USB Sticks. Die derzeit einfachste Methode, um DBAN bootfhig auf einen USB Stick zu kopieren, ist das Verwenden der Diskettenversion. Anstelle des Laufwerks A wird einfach der Laufwerksbuchstabe des USB Sticks angegeben. Aufgrund einer besseren Untersttzung aktueller Hardware kann es jedoch sinnvoll sein, die aktuelle Version zu verwenden. Siehe Anleitung DBAN von USB Stick starten. Bootreihenfolge. Ein Anpassen der Bootreihenfolge ist in den meisten Fllen nicht notwendig. Damit DBAN und nicht das Betriebssystem nach einem Rechnerneustart von CD oder Diskette startet, muss das entsprechende Laufwerk in der Bootreihenfolge vor der Festplatte angesprochen werden. Sofern man die CD Version von DBAN einsetzt und ber mehrere optische Laufwerke verfgt, gengt es in den meisten Fllen, DBAN in ein anderes Laufwerk einzulegen. Die meisten Rechner sprechen zuerst ein optisches Laufwerk an, da anderenfalls die Installation eines Betriebssystems von CDDVD nicht mglich wre. Jeder PC verfgt ber ein sogenanntes BIOS Basic Input Output System. Es hat verschiedene Aufgaben, fr das Starten der Lschsoftware ist jedoch nur das richtige Einstellen der Bootreihenfolge wichtig. Der Weg in das BIOS und zu den Einstellungen der Bootreihenfolge kann je nach Hersteller verschieden sein und sollte dem Handbuch des Mainboards entnommen werden. Eine empfohlene Einstellung wre 1st Boot Device Floppy Diskettenlaufwerk 2nd Boot Device CDROM 3rd Boot Device HDD FestplatteSichere Lschmethoden. Als sicher geltende Lschmethoden berschreiben Festplatten mit speziellen Algorithmen, das heit, es findet ein mehrfaches berschreiben mit verschiedenen Bitmustern statt. Dadurch wird eine Rekonstruktion mittels aufwendiger Messungen von Restmagnetismus zuverlssig verhindert. Die noch weit verbreitete Annahme, das mehrfache berschreiben einer Festplatte wrde mit einer nennenswerten Erhhung der Datensicherheit einhergehen oder besser anders herum das einmalige berschreiben bte keine ausreichende Sicherheit, erscheint nicht mehr zeitgem. Die Wahrscheinlichkeit der Mglichkeit einer Datenwiederherstellung liegt bereits bei Verwenden der einfachsten Methode praktisch bei null. Es spricht daher im Allgemeinen nichts gegen die Option Quick Erase, welche die Festplatte 1x vollstndig mit Nullen berschreibt. Begrifflichkeiten wie praktisch bei null, Studienergebnisse und Wahrscheinlichkeitsrechnungen werden nun nicht jeden berzeugen. Daher findet das mehrfache berschreiben mechanischer Festplatten nach wie vor Zuspruch, auch wenn ein zustzlicher Lschdurchgang vermutlich nur die gefhlte Sicherheit erhht. Von lngst veralteten Lschmethoden und bertrieben langen berschreibvorgngen sollte dennoch Abstand genommen werden. Ausnahme Bereiche der Festplatte, die als defekt gekennzeichnet wurden, knnen weder berschrieben noch ausgelesen werden. Eine Rekonstruktion der in defekten Sektoren enthaltenen Informationen ist unter Zuhilfenahme forensischer Spezialwerkzeuge mglich. Ein restloses Lschen kann daher von keinem Lschprogramm zu 1. Dies sei jedoch nur der Vollstndigkeit halber erwhnt und soll nicht zu einer unntigen Verunsicherung fhren. DBAN informiert bei Auswahl einer Lschmethode ber deren Sicherheit und spricht teilweise Empfehlungen ber Verwendungszwecke aus. Der Security Level wird mit low, medium oder high angegeben. Auch hiervon sollte man sich nicht verunsichern lassen. Aufgrund der hohen Datendichte moderner Festplatten haben diese Aussagen heute kaum noch Bestand. Im Grunde kann an dieser Stelle keine falsche Auswahl erfolgen, wohl aber eine theoretisch beste. Die Lschoptionen von DBAN im Einzelnen. Quick Erase. 1 maliges berschreiben mit Nullen. Canadian RCMP TSSIT OPS II Standard. Verwendung spezieller Muster sowie Zufallsmuster. Do. D Short EmpfehlungInsgesamt drei Lschdurchgnge 1. Durchgang berschreiben mit Einsen. Durchgang berschreiben mit Nullen. Durchgang Zuflliges Lschmuster. Do. D 5. 22. 0. 2. M Standard. 7 maliges berschreiben unter Verwendung spezieller Muster sowie Zufallsmuster. Gutmann Methode. Verwendung spezieller Muster. Diese Methode ist extrem zeitaufwendig, veraltet und nicht empfehlenswert. PRNG Stream Empfehlungberschreiben unter Verwendung zufllig generierter Daten. Die Abkrzung PRNG steht fr Pseudo Random Number Generator Zufallszahlengenerator. Einer der sichersten Methoden, um eine moderne Festplatte zu lschen. Anleitung Festplatten sicher lschen mit DBANSchritt 1 Bootmedium einlegen und Rechner neu starten. Nachdem das Bootmedium CD oder Diskette eingelegt und der Rechner neu gestartet wurde, erscheint der Startbildschirm von DBAN. Schritt 2 DBAN starten EingabetasteEntertasteDie nun erscheinende Oberflche von Dariks Boot and Nuke gliedert sich in die Bereiche Options, Statistics sowie Disks and Partitions. Der untere Bereich zeigt, wie man durch die Software navigiert. Anmerkung zur Navigation Um eine Auswahl vorzunehmen, knnen anstelle der Tasten J und K auch einfach die Pfeiltasten der Tastatur verwenden werden. Die Auswahl erfolgt via Leertaste. Sofern man sich in einem Optionsmen befindet und wieder zurck zur Startoberflche mchte, muss mittels Leertaste eine Auswahl erfolgen. Schritt 3 Lschoptionen vornehmen. Es mssen keine nderungen vorgenommen werden. Empfehlung 1 Do.

Viele, die intensiv in der Windows Welt leben, haben eine Scheu vor Linux. Dabei gibt es von dem OpenSource Betriebssystem Versionen, die stark an Windows erinnern. Anleitung DBAN Dariks Boot and Nuke. Dariks Boot and Nuke kurz DBAN ist eine freie, auf Linux basierende Software zum sicheren Lschen von Festplatten. Sobald Datentrger, Notebooks oder PCs den Besitzer wechseln oder entsorgt werden sollen, empfiehlt es sich, durch ein oder mehrfaches berschreiben die Mglichkeit einer Datenwiederherstellung sicher auszuschlieen. DBAN ist ein eigenstndiges System, das unabhngig von anderen Betriebssystemen arbeitet und ber ein Bootmedium CD, USB Stick, Diskette ausgefhrt wird. Es eignet sich daher insbesondere fr das Lschen von Festplatten inklusive des darauf befindlichen Betriebssystems z. B. Windows, Mac OS, Linux, BSD, Solaris. Fr das sichere Lschen moderner SSDs ist es hingegen nicht geeignet. Darik Horn verffentlichte bereits im Jahr 2. Version des viel beachteten Lschwerkzeugs. Die Software wurde unter der General Public License lizenziert und darf ohne Einschrnkung auch kommerziell verwendet werden. DBAN wird bis heute konsequent weiterentwickelt und zeichnet sich durch seine schlichte Oberflche und funktionale Bedienung aus. Im September 2. 01. DBAN durch das auf Datenlschung spezialisierte Unternehmen Blancco Hauptsitz in Finnland bekannt. Das Unternehmen rt von einer kommerziellen Nutzung mit Verweis auf eigene Produkte ab. Diese Anleitung beschreibt vom Erstellen der Boot CD beginnend ausfhrlich das sichere Lschen von Festplatten. Man sollte sich allerdings nicht von den vielen Abbildungen und Erklrungen abschrecken lassen denn im Grunde ist die Handhabung von DBAN mit wenigen Worten erklrt. Wer nur einen schnellen berblick mchte, sollte sich besser die Kurzanleitung anschauen. Weitere Anleitungen zum Thema. In dieser Anleitung. Vorbereitungen. Datenverlust vermeiden. Sofern noch weitere Festplatten angeschlossen sind und diese nicht gelscht werden sollen, ist es ratsam, die nicht zu lschenden Festplatten vom Rechner zu trennen. Eine falsche Auswahl htte einen unwiederbringlichen Datenverlust zur Folge. Auch externe Festplatten, USB Speichersticks, Digitalkameras etc. Sicherheit vom Computer getrennt werden. Download und Bootmedium erstellen. Dariks Boot and Nuke kann unter dban. DBAN CD Brennen der. ISO Datei. Die heruntergeladene. ISO Datei entspricht einem bootfhigen Abbild einer CD und darf nicht einfach als einzelne Datei gebrannt werden. Das Brennprogramm muss das Brennen von. ISO Dateien untersttzen, was in den meisten Fllen auch zutrifft. Falls keine entsprechende Software vorhanden ist, kann beispielsweise das kostenlose CDBurner. XP oder Img. Burn verwendet werden. Erstellen einer Lschdiskette. Mchte man lieber eine 3,5 Diskette als Bootmedium verwenden, kann auf der Projekthomepage eine Floppy Version heruntergeladen werden dban 1. Der Installer erstellt automatisch eine bootfhige Diskette. Hierbei handelt es sich um eine ltere Version der Software, die jedoch ohne Nachteile auf lteren Rechnern eingesetzt werden kann und den gleichen Funktionsumfang bietet. Erstellen eines bootfhigen USB Sticks. Die derzeit einfachste Methode, um DBAN bootfhig auf einen USB Stick zu kopieren, ist das Verwenden der Diskettenversion. Anstelle des Laufwerks A wird einfach der Laufwerksbuchstabe des USB Sticks angegeben. Aufgrund einer besseren Untersttzung aktueller Hardware kann es jedoch sinnvoll sein, die aktuelle Version zu verwenden. Siehe Anleitung DBAN von USB Stick starten. Bootreihenfolge. Ein Anpassen der Bootreihenfolge ist in den meisten Fllen nicht notwendig. Damit DBAN und nicht das Betriebssystem nach einem Rechnerneustart von CD oder Diskette startet, muss das entsprechende Laufwerk in der Bootreihenfolge vor der Festplatte angesprochen werden. Sofern man die CD Version von DBAN einsetzt und ber mehrere optische Laufwerke verfgt, gengt es in den meisten Fllen, DBAN in ein anderes Laufwerk einzulegen. Die meisten Rechner sprechen zuerst ein optisches Laufwerk an, da anderenfalls die Installation eines Betriebssystems von CDDVD nicht mglich wre. Jeder PC verfgt ber ein sogenanntes BIOS Basic Input Output System. Es hat verschiedene Aufgaben, fr das Starten der Lschsoftware ist jedoch nur das richtige Einstellen der Bootreihenfolge wichtig. Der Weg in das BIOS und zu den Einstellungen der Bootreihenfolge kann je nach Hersteller verschieden sein und sollte dem Handbuch des Mainboards entnommen werden. Eine empfohlene Einstellung wre 1st Boot Device Floppy Diskettenlaufwerk 2nd Boot Device CDROM 3rd Boot Device HDD FestplatteSichere Lschmethoden. Als sicher geltende Lschmethoden berschreiben Festplatten mit speziellen Algorithmen, das heit, es findet ein mehrfaches berschreiben mit verschiedenen Bitmustern statt. Dadurch wird eine Rekonstruktion mittels aufwendiger Messungen von Restmagnetismus zuverlssig verhindert. Die noch weit verbreitete Annahme, das mehrfache berschreiben einer Festplatte wrde mit einer nennenswerten Erhhung der Datensicherheit einhergehen oder besser anders herum das einmalige berschreiben bte keine ausreichende Sicherheit, erscheint nicht mehr zeitgem. Die Wahrscheinlichkeit der Mglichkeit einer Datenwiederherstellung liegt bereits bei Verwenden der einfachsten Methode praktisch bei null. Es spricht daher im Allgemeinen nichts gegen die Option Quick Erase, welche die Festplatte 1x vollstndig mit Nullen berschreibt. Begrifflichkeiten wie praktisch bei null, Studienergebnisse und Wahrscheinlichkeitsrechnungen werden nun nicht jeden berzeugen. Daher findet das mehrfache berschreiben mechanischer Festplatten nach wie vor Zuspruch, auch wenn ein zustzlicher Lschdurchgang vermutlich nur die gefhlte Sicherheit erhht. Von lngst veralteten Lschmethoden und bertrieben langen berschreibvorgngen sollte dennoch Abstand genommen werden. Ausnahme Bereiche der Festplatte, die als defekt gekennzeichnet wurden, knnen weder berschrieben noch ausgelesen werden. Eine Rekonstruktion der in defekten Sektoren enthaltenen Informationen ist unter Zuhilfenahme forensischer Spezialwerkzeuge mglich. Ein restloses Lschen kann daher von keinem Lschprogramm zu 1. Dies sei jedoch nur der Vollstndigkeit halber erwhnt und soll nicht zu einer unntigen Verunsicherung fhren. DBAN informiert bei Auswahl einer Lschmethode ber deren Sicherheit und spricht teilweise Empfehlungen ber Verwendungszwecke aus. Der Security Level wird mit low, medium oder high angegeben. Auch hiervon sollte man sich nicht verunsichern lassen. Aufgrund der hohen Datendichte moderner Festplatten haben diese Aussagen heute kaum noch Bestand. Im Grunde kann an dieser Stelle keine falsche Auswahl erfolgen, wohl aber eine theoretisch beste. Die Lschoptionen von DBAN im Einzelnen. Quick Erase. 1 maliges berschreiben mit Nullen. Canadian RCMP TSSIT OPS II Standard. Verwendung spezieller Muster sowie Zufallsmuster. Do. D Short EmpfehlungInsgesamt drei Lschdurchgnge 1. Durchgang berschreiben mit Einsen. Durchgang berschreiben mit Nullen. Durchgang Zuflliges Lschmuster. Do. D 5. 22. 0. 2. M Standard. 7 maliges berschreiben unter Verwendung spezieller Muster sowie Zufallsmuster. Gutmann Methode. Verwendung spezieller Muster. Diese Methode ist extrem zeitaufwendig, veraltet und nicht empfehlenswert. PRNG Stream Empfehlungberschreiben unter Verwendung zufllig generierter Daten. Die Abkrzung PRNG steht fr Pseudo Random Number Generator Zufallszahlengenerator. Einer der sichersten Methoden, um eine moderne Festplatte zu lschen. Anleitung Festplatten sicher lschen mit DBANSchritt 1 Bootmedium einlegen und Rechner neu starten. Nachdem das Bootmedium CD oder Diskette eingelegt und der Rechner neu gestartet wurde, erscheint der Startbildschirm von DBAN. Schritt 2 DBAN starten EingabetasteEntertasteDie nun erscheinende Oberflche von Dariks Boot and Nuke gliedert sich in die Bereiche Options, Statistics sowie Disks and Partitions. Der untere Bereich zeigt, wie man durch die Software navigiert. Anmerkung zur Navigation Um eine Auswahl vorzunehmen, knnen anstelle der Tasten J und K auch einfach die Pfeiltasten der Tastatur verwenden werden. Die Auswahl erfolgt via Leertaste. Sofern man sich in einem Optionsmen befindet und wieder zurck zur Startoberflche mchte, muss mittels Leertaste eine Auswahl erfolgen. Schritt 3 Lschoptionen vornehmen. Es mssen keine nderungen vorgenommen werden. Empfehlung 1 Do.

RSS Feed

RSS Feed